iPad pone en peligro nuestros derechos DRM

Etiquetas: Noticias, Seguridad, Tecnologia

La Libertad de los consumidores se vera comprometida.

DRM dará a Apple y sus socios corporativos la capacidad de deshabilitar características, bloquear los productos de la competencia (sobre todo software libre) censura de prensa, e incluso eliminar los libros, vídeos o noticias de los equipos de usuarios sin previo aviso - utilizando el dispositivo "always on" conexión de red.

El año pasado, vimos cómo los derechos humanos de los manifestantes en una democracia, usando su tecnología se volvieron contra ellos. Al crear un equipo donde cada aplicación está bajo el control total y centralizado, Apple estária poniendo en peligro la libertad de los usuarios para aumentar sus ganancias.

Apple podra decir que no abusará de este poder, pero su historial de rechazos de software libre y de terceros en la App Store, no nos da motivos para confiar en ellos. El IPad usando DRM controlara todas las funciones desde una computadora central con un propósito general, es un paso peligroso y retrocedemos hacia atras en nuestros derechos. Exigimos que Apple eliminar todos los DRM de sus dispositivos.

Mas unformacion en defectivebydesing

DRM dará a Apple y sus socios corporativos la capacidad de deshabilitar características, bloquear los productos de la competencia (sobre todo software libre) censura de prensa, e incluso eliminar los libros, vídeos o noticias de los equipos de usuarios sin previo aviso - utilizando el dispositivo "always on" conexión de red.

El año pasado, vimos cómo los derechos humanos de los manifestantes en una democracia, usando su tecnología se volvieron contra ellos. Al crear un equipo donde cada aplicación está bajo el control total y centralizado, Apple estária poniendo en peligro la libertad de los usuarios para aumentar sus ganancias.

Apple podra decir que no abusará de este poder, pero su historial de rechazos de software libre y de terceros en la App Store, no nos da motivos para confiar en ellos. El IPad usando DRM controlara todas las funciones desde una computadora central con un propósito general, es un paso peligroso y retrocedemos hacia atras en nuestros derechos. Exigimos que Apple eliminar todos los DRM de sus dispositivos.

Mas unformacion en defectivebydesing

Lanzamiento de GNU Facil

Etiquetas: Libros, Linux, Manuales, NoticiasPara no morir en el intento

Antonio Perpiñan Diaz ha lanzado la version cuatro de GNU/Facil, para no morir en el intento de usar linux y es que es interesante pues lleva de la mano al usuario instalando, configurando y llevandolo a la parte avanzada de este sistema operativo gratuito y que a muchos les de miedo, por tratarse de algo completamente desconocido.

Si alguna vez quisiste usar este sistema operativo, te invito a que leas este manual que viene en español y no estes buscando en ingles

Finalmente con esto pretenden educar a todos los libres hombres a usar y cambiar de sistema operativo, sin infrigir la leyes de copyright.

Si quieres leer mas, visita: http://www.codigolibre.org/

o bien descarga el libro aqui

Windows live la red No.2

Etiquetas: Noticias, redes socialesWindows Live ocupa el segundo lugar solo despues de Facebook

El dia de hoy el periodico Economist, en su seccion “A world of connections”, en una estudio por determinar cual es la red mas popular: Facebook o Twitter, esto con un poco de la ayuda del foro economico de Davos.

Sin embargo no contaban que alquien desde twitter les proporcionara una grafica difente a la que habian considerado... pues en esta resultaba que estaba incluida la red social de Windows Live.

Obiamente Facebook a la cabeza de la lista, pero Windows Live sin olvidar su myspace y Twitter y las otras redes sociales. Con los recientes anuncios de Wave 4. Estamos seguros que Windows live va por buen camino al orientarse a las redes sociales y por su puesto que pronto tal vez pueda desplazarar a Facebook.

Hotmail Wave 4

Etiquetas: NoticiasHace unos días, cuando les comentamos sobre las sorpresas que podría traer la nueva versión de Windows Live Mail, mencionamos que dado que este cliente incluirá características “á la Gmail” como etiquetas, vista por conversación y archivado de mensajes, era altamente probable que esas funcionas también vinieran en la próxima versión de Hotmail.

Ahora tenemos certeza de eso, ya que fuentes cercanas a Microsoft han confirmado que Hotmail Wave 4 contará con todas las funciones ya mencionadas. En primer lugar, agrupará los correos en conversaciones, pero de una forma distinta a lo que vemos en Gmail: juntando todos los correos en un menú colapsable, a diferencia de lo que ocurre en el webmail de Google, donde los mails se funden en uno sólo que contiene a toda la conversación.

También se añadirá la opción de “marcar” los correos con banderitas de seguimiento, como en Outlook. En tanto, las etiquetas todavía no están confirmadas, pero lo más probable es que sí las veamos en Hotmail, ya que en Microsoft confirmaron que el cliente de correo contará con ellas, y ya sabemos que a los de Redmond les gusta que su cliente y su webmail compartan funcionalidades.

Es evidente que estas mejoras no le importarán mucho a quienes usen Gmail, ya que se trata de características de las que disfrutan desde hace eones, pero sí que podría producirse una migración de usuarios desde Yahoo Mail, ya que este último servicio no dispone de casi ninguna de las mejoras que Hotmail va a incorporar.

Fuente: Ganbeta

Drive Sentry Desktop protege

Etiquetas: Noticias, SeguridadProtege tu computadora dando y quitando permisos de escritura

Mantener protegida tu computadora, a salvo de todo tipo de malware, es una batalla continua. Al empleo de programas antivirus, antispyware y cortafuegos (firewalls), se suma la aplicación Drive Sentry Desktop. La idea es tan básica como efectiva: revisar y dar, o quitar, permisos de escritura a los programas que se ejecutan. Si el archivo malicioso no puede replicarse, no puede escribir sobre las unidades de disco, no puede copiarse sobre otro fichero, resulta totalmente inofensivo. Y es totalmente compatible con el resto de herramientas de seguridad.

Para no resultar molesto, y no sufrir avisos continuos cada vez que un programa intenta escribir sobre el disco, Drive Sentry Desktop se maneja con una whitelisting. Una lista de programas de confianza que, por defecto, se les da permiso de escritura. Y para cualquier aplicación, cuando le permites la escritura sobre tu computadora, el aviso ya no vuelve a repetirse.

Información básica

Código:

http://www.drivesentry.com/drivesentry_desktop_download.html

Mujer utiliza su iPhone para quedar embarazada

Etiquetas: curiosidades, Noticias

Mujer logra embararse gracias a su ipone (:s)

Siguen llegando noticias sorprendentes de personas que utilizan su iPhone para grandes cosas. Hoy nos enteramos del caso de una mujer de 30 años que en su desesperación por tener un hijo, descargo una aplicación llamada The Free Menstrual Calendar que le permitió finalmente concebir a su primer hijo después de varios intentos fallidos.

Anteriormente la pareja ya estaba contemplando la posibilidad de adoptar a un niño, pero no contaban con el hecho de que el iPhone pudiera servir como un asistente perfecto para gestionar su periodo menstrual. Todo cambio cuando su esposo le regalo un iPhone en su cumpleaños, a partir de ahí la mujer descargo varias aplicaciones para el embarazo.

Finalmente se decidió por The Free Menstrual Calendar, un programa cuyo fin es destacar con un color rosa el día más fértil del usuario. Y vaya que si le dio resultado porque después de dos meses de descargar la aplicación resulto positivo en una prueba de embarazo. ¿Quién dice que el iPhone solo es un teléfono? Eso ya es obsoleto amigo.

Esto solo nos demuestra el gran impacto que tiene la tecnología en nuestro estilo de vida, y en este caso resulta mucho más económico descargar un programa que ir a un doctor que nos dirá prácticamente lo mismo. Felicidades a la nueva mama que se ganó el título de ser la primera mujer del mundo en tener un “Bebe iPhone”. Una historia más para los nietos.

fuente: tengounmac y mashable

Siguen llegando noticias sorprendentes de personas que utilizan su iPhone para grandes cosas. Hoy nos enteramos del caso de una mujer de 30 años que en su desesperación por tener un hijo, descargo una aplicación llamada The Free Menstrual Calendar que le permitió finalmente concebir a su primer hijo después de varios intentos fallidos.

Anteriormente la pareja ya estaba contemplando la posibilidad de adoptar a un niño, pero no contaban con el hecho de que el iPhone pudiera servir como un asistente perfecto para gestionar su periodo menstrual. Todo cambio cuando su esposo le regalo un iPhone en su cumpleaños, a partir de ahí la mujer descargo varias aplicaciones para el embarazo.

Finalmente se decidió por The Free Menstrual Calendar, un programa cuyo fin es destacar con un color rosa el día más fértil del usuario. Y vaya que si le dio resultado porque después de dos meses de descargar la aplicación resulto positivo en una prueba de embarazo. ¿Quién dice que el iPhone solo es un teléfono? Eso ya es obsoleto amigo.

Esto solo nos demuestra el gran impacto que tiene la tecnología en nuestro estilo de vida, y en este caso resulta mucho más económico descargar un programa que ir a un doctor que nos dirá prácticamente lo mismo. Felicidades a la nueva mama que se ganó el título de ser la primera mujer del mundo en tener un “Bebe iPhone”. Una historia más para los nietos.

fuente: tengounmac y mashable

El iPhone que salvó una vida en Haití

Etiquetas: curiosidades

Cineasta de E.U. cuenta como se aplico los primeros auxilios con una utilidad en un ipod.

Dan Woolley relató a la televisión de Miami que estaba en Puerto Príncipe realizando un documental sobre la pobreza cuando fue sorprendido en su hotel por el terremoto. El hombre quedó atrapado en las ruinas del hotel, pero con algo de movilidad. Tenía una pierna fracturada y un corte en la cabeza que perdía mucha sangre.

"Llevaba el iPhone conmigo y en él una aplicación de medicina" (Jive Media's Pocket First Aid and CPR). "Así que pude buscar algo sobre como tratar un sangrado excesivo y un fractura expuesta", contó Woolley a la cadena MSNBC. "Use mi camiseta para ajustar mi pierna y una media para (controlar la sangre en) la cabeza", comentó.

Tras 66 horas -en las que programó la alarma del teléfono cada 20 minutos para evitar dormirse- fue encontrado por rescatistas franceses. Sin duda, Apple debe sentirse orgulloso de haber ayudado a salvar de este hombre. Y éste de llevar iPhone, claro.

Fuente: cibersur

Dan Woolley relató a la televisión de Miami que estaba en Puerto Príncipe realizando un documental sobre la pobreza cuando fue sorprendido en su hotel por el terremoto. El hombre quedó atrapado en las ruinas del hotel, pero con algo de movilidad. Tenía una pierna fracturada y un corte en la cabeza que perdía mucha sangre.

"Llevaba el iPhone conmigo y en él una aplicación de medicina" (Jive Media's Pocket First Aid and CPR). "Así que pude buscar algo sobre como tratar un sangrado excesivo y un fractura expuesta", contó Woolley a la cadena MSNBC. "Use mi camiseta para ajustar mi pierna y una media para (controlar la sangre en) la cabeza", comentó.

Tras 66 horas -en las que programó la alarma del teléfono cada 20 minutos para evitar dormirse- fue encontrado por rescatistas franceses. Sin duda, Apple debe sentirse orgulloso de haber ayudado a salvar de este hombre. Y éste de llevar iPhone, claro.

Fuente: cibersur

Windows 8 para el 1 de Julio 2011 :o

Etiquetas: Noticias

Windows 8 RTM para el 1 de julio del 2011

Chris Green, un ex trabajador de Microsoft, ha publicado un post en su blog de MSDN en donde adjunta un documento con la hoja de ruta de los próximos lanzamientos de Microsoft. Según Chris Green, un ex desarrollador de Microsoft, Windows 8 será lanzado el 1 de julio del 2011.

Exactamente, el documento mencionado es un plan de trabajo con información del ciclo de vida útil y soporte de productos Microsoft. El soporte de Windows 8 empieza el 1 de julio del 2011 y finaliza el 1 de julio del 2016, pero se ofrece soporte extendido del 1/7/2016 hasta el 1/7/2021

Sin embargo, las fechas no especifican si son de lanzamiento oficial del producto, podrían tratarse de la compilación del RTM Gold Code.

Un dato adicional, en el mismo documento menciona el RTM de Office 2010, la fecha programa es 1 de junio del 2010. Incluso se menciona a Office 2012 programado para el 2 de julio del 2012.

El documento adjunto ya fue eliminado por Microsoft, pero pueden ver el backup realizado por los amigos de neowin

Fuente: Neuronal Training.net

Chris Green, un ex trabajador de Microsoft, ha publicado un post en su blog de MSDN en donde adjunta un documento con la hoja de ruta de los próximos lanzamientos de Microsoft. Según Chris Green, un ex desarrollador de Microsoft, Windows 8 será lanzado el 1 de julio del 2011.

Exactamente, el documento mencionado es un plan de trabajo con información del ciclo de vida útil y soporte de productos Microsoft. El soporte de Windows 8 empieza el 1 de julio del 2011 y finaliza el 1 de julio del 2016, pero se ofrece soporte extendido del 1/7/2016 hasta el 1/7/2021

Sin embargo, las fechas no especifican si son de lanzamiento oficial del producto, podrían tratarse de la compilación del RTM Gold Code.

Un dato adicional, en el mismo documento menciona el RTM de Office 2010, la fecha programa es 1 de junio del 2010. Incluso se menciona a Office 2012 programado para el 2 de julio del 2012.

El documento adjunto ya fue eliminado por Microsoft, pero pueden ver el backup realizado por los amigos de neowin

Fuente: Neuronal Training.net

Familia del Barrio

Etiquetas: Humor, XXX

El Avatar... (Noruego)

A que caricatura tan mas picuda... me encanta... no se donde le sale tanta mamada al(los) creadores.

Si te gusto puedes visitar su canal en youtube o visitar su pagina mundo barrio

A que caricatura tan mas picuda... me encanta... no se donde le sale tanta mamada al(los) creadores.

Si te gusto puedes visitar su canal en youtube o visitar su pagina mundo barrio

YouTubecn y Goojje, réplicas chinas para el caso Google

Etiquetas: NoticiasLas dos páginas se mantienen abiertas semanas después del ciberataque al buscador

Algunos chinos ponen flores en la entrada de Google y otros abren webs imitando su marca, logo y colores. Esta es la situación tras el ciberataque sufrido por el buscador norteamericano y su amenaza inicial de dejar el país.

YouTubecn.com ofrece, en inglés, vídeos extraídos del Youtube auténtico, sin el bloqueo de las autoridades chinas implantado hace dos años a raíz de incluir material sobre el Tíbet. Algo similar ocurre con Goojje , remedo del auténtico Google, que incluye una plegaria para que el buscador no deje China. En este caso, las búsquedas son una mezcla de los resultados de Google y de Baidu, el principal buscador del país, y está todo escrito en inglés.

mama mia.... son una copia al carbon de youtube y google...

Fuente: el pais

iPad, una marca registrada... por otros

Etiquetas: NoticiasEl nombre elegido por Apple llevará a un conflicto de 'copyright'. Fujitsu y STMicroelectronics la tienen inscrita en distintos países.

Los planes de Apple de llamar a su nuevo ordenador iPad pueden acarrear un problema de copyright a la compañía de Steve Jobs porque el nombre está registrado desde 2003 por el fabricante Fujitsu. Pero no es el único caso, STMicroelectronics también tiene registrada en Europa esta marca.

El grupo japonés dio el mismo nombre con el que Apple quiere bautizar a su tableta a un pequeño ordenador de mano, según consta en el registro de patentes y marcas de Estados Unidos. Apple, que ha anunciado su intención de recurrir para lograr los derechos sobre el término iPad, tiene hasta el 28 de febrero para presentar sus argumentos.

"Seguramente tendrán que hablar con nosotros, pero hasta la fecha no tenemos ninguna comunicación directa con Apple", afirma en declaraciones a Bloomberg uno de los abogados de Fujitsu, Edgard Pennington. Este letrado también ha revelado que la empresa de la manzana ha presentado alegaciones en contra del registro de la marca iPad. "Ahora entendemos por qué", ha explicado.

Según informa Bloomberg, un abogado que actuaba supuestamente en nombre del despacho Delaware y que trabaja como registrador para otras firmas presentó el 16 de enero un formulario para obtener los derechos del nombre iPad. En su solicitud, la marca iba a cubrir un rango indefinido de productos, incluyendo ordenadores, juguetes y telecomunicaciones. También se especifica que se intentó registrar en Trinidad y Tobago.

Se da la circunstancia de que Apple ya empleó una estrategia similar para solicitar el registro de la marca iPhone en Estados Unidos, que previamente había sido inscrita en Trinidad y Tobago. La compañía de Jobs tuvo que negociar hace tres años con la empresa Cisco por el uso del nombre iPhone en sus móviles.

Fujitsu utiliza el nombre en unas máquinas para pagar la compra en supermercados sin cajeras. Su inscripción en el registro también se retrasó porque la marca también está registrada para unos teclados que cifran y procesan claves personales de identificación.

Por otra parte, la empresa STMicroelectronics tiene registrada la marca en Europa desde setiembre de 2000, según La Tribune. La marca está protegida en Europa "para los componentes ligados a la nueva tecnología, particularmente aquellos que están ligados a la telefonía móvil, los ordenadores y periféricos". En este caso, Apple tiene más fácil un pacto con la empresa porque la misma es suministradora de acelerómetros para el iPhone 3G de Apple.

En China, el fabricante de la tableta P88 considera que Apple ha plagiado su producto que presentó en la feria de Berlín en agosto del año pasado. Pesa más, tiene una batería que dura una hora y media y carece de USB, pero Shenzhen Great Loong Brother Industrial Co. defiende que si Apple quiere entrar en China con su producto pleiteará.

Fuente: elpais.com

Rusia prueba con exito su T50 avion invisible.

Etiquetas: Noticias

Rusia efectúa el primer vuelo de prueba de nuevo caza "invisible"

Rusia procedió este viernes al primer vuelo de prueba de su nueva avión caza furtivo, presentado como indetectable por los radares, y desarrollado en secreto en el marco de la modernización de sus fuerzas armadas, indicó el constructor Sujoi.

"Durante el vuelo hemos hecho una evaluación inicial de la maniobrabilidad del avión, del funcionamiento de sus motores y de sus principales sistemas (...) El avión reaccionó bien en todas las etapas del programa de vuelo", comentó en el comunicado el piloto de pruebas Serguei Bogdan.

El director general de Sujoi, Serguei Pogossian saludó un "gran éxito para la ciencia rusa" e insistió en el progreso tecnológico cumplido en el marco del desarrollo de este cazabombardero de quinta generación (PAK FA), denominado T-50 y presentado como el equivalente futuro del F-22 estadounidense.

Este primer vuelo duró 47 minutos sobre la región de Komsomolsk-en-Amor (Extremo oriente ruso), según imágenes difundidas por la televisión estatal rusa.

El vídeo difundido por la televisión y las fotos publicadas por Sujoi son las primeras imágenes del aparato, cuya apariencia se había mantenido secreta hasta ahora.

El director general del constructor aeronáutico indicó que en el futuro el programa PAK FA sería desarrollado en conjunto con la India.

"Estoy seguro de que nuestro proyecto común superará a sus análogos occidentales en materia de calidad y precio, lo que nos permitirá reforzar las fuerzas aéreas de Rusia y de India, ocupando un lugar importante en el mercado mundial", consideró Pogossian.

Según la agencia Interfax, este aparato será capaz de efectuar largos vuelos a velocidades supersónicas y atacar varios objetivos al mismo tiempo.

Concebido por la firma Sujoi, este avión es el primer aparato militar de este tipo diseñado en Rusia después del fin de la Unión Soviética en 1991. Sin embargo, sólo debería entrar en servicio después de 2015.

Rusia efectúa una amplia reforma militar, que comprende el remplazo de sus equipos militares, a menudo anticuados. Los accidentes de cazas militares se producen regularmente.

Pero seamos sinceros... para aviones invisibles los de mexico... esos si son invisibles y no lo nieguen... o acaso alguien ya vio uno... a verdad......

fuente: el-nacional

Rusia procedió este viernes al primer vuelo de prueba de su nueva avión caza furtivo, presentado como indetectable por los radares, y desarrollado en secreto en el marco de la modernización de sus fuerzas armadas, indicó el constructor Sujoi.

"Durante el vuelo hemos hecho una evaluación inicial de la maniobrabilidad del avión, del funcionamiento de sus motores y de sus principales sistemas (...) El avión reaccionó bien en todas las etapas del programa de vuelo", comentó en el comunicado el piloto de pruebas Serguei Bogdan.

El director general de Sujoi, Serguei Pogossian saludó un "gran éxito para la ciencia rusa" e insistió en el progreso tecnológico cumplido en el marco del desarrollo de este cazabombardero de quinta generación (PAK FA), denominado T-50 y presentado como el equivalente futuro del F-22 estadounidense.

Este primer vuelo duró 47 minutos sobre la región de Komsomolsk-en-Amor (Extremo oriente ruso), según imágenes difundidas por la televisión estatal rusa.

El vídeo difundido por la televisión y las fotos publicadas por Sujoi son las primeras imágenes del aparato, cuya apariencia se había mantenido secreta hasta ahora.

El director general del constructor aeronáutico indicó que en el futuro el programa PAK FA sería desarrollado en conjunto con la India.

"Estoy seguro de que nuestro proyecto común superará a sus análogos occidentales en materia de calidad y precio, lo que nos permitirá reforzar las fuerzas aéreas de Rusia y de India, ocupando un lugar importante en el mercado mundial", consideró Pogossian.

Según la agencia Interfax, este aparato será capaz de efectuar largos vuelos a velocidades supersónicas y atacar varios objetivos al mismo tiempo.

Concebido por la firma Sujoi, este avión es el primer aparato militar de este tipo diseñado en Rusia después del fin de la Unión Soviética en 1991. Sin embargo, sólo debería entrar en servicio después de 2015.

Rusia efectúa una amplia reforma militar, que comprende el remplazo de sus equipos militares, a menudo anticuados. Los accidentes de cazas militares se producen regularmente.

Pero seamos sinceros... para aviones invisibles los de mexico... esos si son invisibles y no lo nieguen... o acaso alguien ya vio uno... a verdad......

fuente: el-nacional

Ago publico mi Curricum Bitae busco chamba

Etiquetas: HumorHestimado Ceñor:

Quiero ofrecerme pa el lugar de cecretária para la jerensial que bi en el diário. Yo tecleo muy rapidó solo con un dedo y ago cálculos muy vien.

Creo que soy hutil hatendiendo el te lefono, a pezar de no tener mushos estúdios.

My salario esta avyerto para discucion para que usté puéda ber cuanto me pede pagar y lo que usté creya que meresco.

No termine el colejio pero halgo me recuerdo de sumaz y rrestas, tanvien del diptado y esas cosas.

Tengo condisiones de comensar himediatatamente.

Muchas grasias por su hatension, porqui ya cumpli 17 anios, toy zolita y nesesito trabajar.

cinseramente,

Catia Yoselin

PD: COMO MI CURRICULO BITAE ES MUY CHICO, ANECSO MI FOTO

Mi respuesta seria esta:

Querida Catia:

El empleo es todo suyo. Nosotros tenemos corrección automática en Word.

Comienza mañana mismo!!!!!!

fayaz de orografia

Etiquetas: Humor Llo pience kue llo heRa el de llaz fayaz de HoRtogRafilla

Como dirian este es al buenas harmano... no ladra, no relincha y no rebuzna... ahh y pide tu cocota light para eso del sobrepeso y todo lo que pidas hasta el table dance.

Pues ya que... lo bueno es que siempre llevo una botella a la mano tamaño misil pa`la wuerra.

Es como decir cierra the puerta?

Uhh que la.... fabiruchis a de tener su propio santuario de los pajaros.. luego por eso lo golpean.

cómo piratear algo legalmente y venderlo en el tianguis sin que los zetas te caigan?

Que dijo..?...

Silencio que el conchodrilo (cruza entre conchas marinas y cocodrilo) esta durmiendo?

Levanta ponpis... !!! acusalo con tu tia.... a perdon esa es popis

Como diria la cancion de joan sebastian

Si requieres borrachos para fiestas y eventos alquilalos, pagales con chupe.... :S

Como diria la cancion de joan sebastian

saben tuve tantos trabajos fui lavaplatos mesero y cocinero,peon y albañil ayudante de macanico un mil usos cualquiera pero ahora les quiero contar de cuando era tacsista un dia un joven me abordo y me dijo...

Si requieres borrachos para fiestas y eventos alquilalos, pagales con chupe.... :S

Cual sera esta pelicula y cuando se estrena? spaiderman... el hombre pay?

Y bueno si no lo vende? ton`s que, o que de que o para que, que de que....

O que la... desde peques ya empiezan a deliquir, esta juventud desenfrenada....

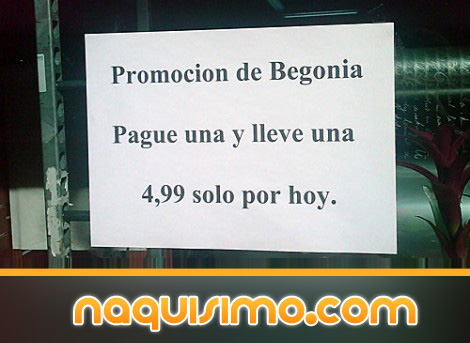

Ta de poca madre esta oferta... aprovecha no se volvera a repetir...

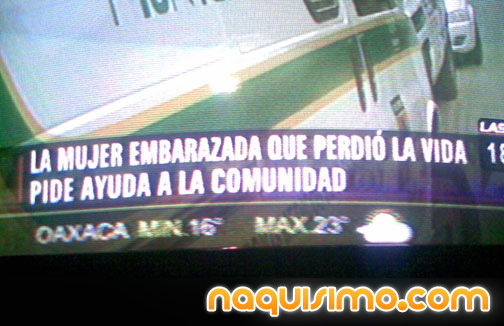

Jajaja yo pensando otra cosa...

Ups!!! que bueno que advierten... zzzzzz

Se venden tuallas?

Se venden tuallas?

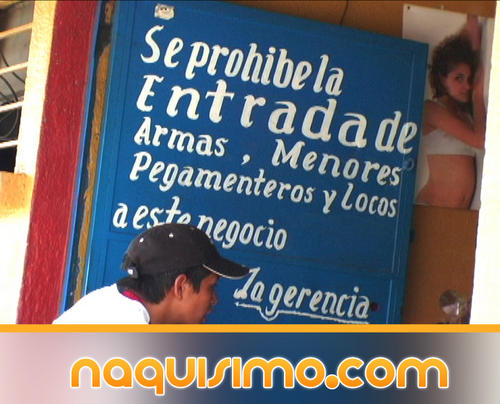

Lo bueno es que esta prohido y desde entonces no hay tiroteos ni locos destrozando el lugar.

a que chika tan mas golozzaa!!! quiere mas!!!

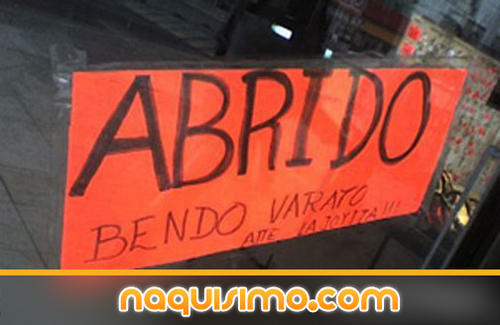

Abrido de 9 a 2 y cerado en adelante?

colegio de contadores púbicos, achis y estos solo a eso se dedica... por dios lo que uno tiene que hacer por la papa..... si son mujeres no hay tos necesito una auditoria....

A su mecha los zoombies han regreado que bueno que me chute todas las de residen evil y el amancer de los muertos vivientes para sobrevir en este mundo pos-apocaliptico....

Ashhh mana segura que cura todo?

Ashhh mana segura que cura todo?

Llo em eztha ecool ME gadue a x sierto enzeñan ymgles

playstation 3 hackeado

Etiquetas: hackers, NoticiasEl dia 22 de Enero del presente año GeoHot, anuncio en su blog que finalmente el playstation 3 despues de tres años, dos meses y once dias fue hackeado, pues a podido acesar al sistema de escritura/lectura de un area de la memoria, con lo cual tiene preparo el xploit, con el cual podra accesar y cambiar el sistema operativo y sobre todo jugar discos No originales, la lentitud con libera la mayor parde de los detalles es por que sabe que Sony no se va a quedar con los brazos cruzados y por tratarse de un error de software, sony al igual que apple empezara a lanzar parches.

Belzar anuncio el lanzamiento de un chip para poder jugar juegos no originales y ver peliculas Bluelight, tras lo cual tenias que abrir la consola y perder garantia, lo que acaba de hacer Geohot va todavia adelante pues no tienes que abrir la consola, tambien anuncio la creacion de una comunidad de desarrolladores pues el no puede dedicarse toda la vida a este proyecto que en un principio fue calificado de un ejemplo de seguridad a seguir en la Third-party.

Geohot es conocido tambien por ser el creador del Jalibreak para los ipod/iphone

mas informacion en:

http://geohotps3.blogspot.com/

lo puedes seguir por twiter por si quieres modificar tu ps3, claro bajo tu riesgo.

licencia gratis de Super Ram V4 y algo mas.

Etiquetas: freeware, Software, UtilidadesSuperRam es una utilidad que te permite administrar la memoria de tu PC y optimizar el uso que el sistema hace de la misma, mejorando visiblemente el rendimiento general del ordenador.

Te permite ajustar una cantidad de memoria específica que ha de permanecer siempre libre para asegurar la estabilidad del PC, y libera automáticamente la memoria que no está siendo utilizada una vez se alcanza un límite mínimo establecido por el usuario.

No necesitas realizar ningún tipo de modificación de hardware, y todos los ajustes de configuración del programa se realizan en una interfaz muy fácil de usar. Un uso optimizado de la memoria RAM ayuda a mejorar el rendimiento y estabilidad del sistema, y reduce los riesgos de errores, fallos y “cuelgues” del PC.

Descarga aqui:

Ahora bien como conseguir la licencia original totalemente gratis, claro de la version 4!!!!.

.

.

Como obtengo el serial SuperRam de manera gratuita ?

Inmediatamente recibiras un e-mail, busca la siguiente linea: Sollten Sie diesen Bestätigungslink nicht anklicken können, kopieren Sie bitte diesen Link:

y da click al enlace que le sigue.

2. Despues de la confirmacion recibiras un segundo e.mail conteniendo la licencia y un enlace para descargar directamente del servidor

El proyecto Tor Fue hackeado

Etiquetas: Noticias, SeguridadEl proyecto Tor Fue hackeado

Los desarrolladores del proyecto Tor han aconsejado a los usuarios que actualicen sus versiones 0.2.1.22 o 0.2.2.7 alfa cuanto antes. Esto es porque dos de los siete servidores (moria1 y gabelmoo) así como el servidor de estadística de metrics.torproject.org fue dejado fuera de linea. y en el servidor moria encontraron subrutinas.

Los desarrolladores dicen que volvieron a estar en linea poco después de que la intrusión fuera descubierta. y la vulnerabilidad reparada instalando a los servidores Tor nuevas firmas de seguridad– es por eso qué los clientes de Tor requieren actualización.

Hasta ahora, no han encontrado ninguna manipulación a los servidores según se informa. Parece que los intrusos hasta el momento desconocidos no realizaron exactamente había interrumpcion del servicio y simplemente había usado a los servidores para la amplitud de su banda. Según al proyecto maintainers, los atacantes establecen algunas llaves SSH y usado los servidores para lanzar otros ataques.

Fuente: http://www.h-online.com/open/news/item/Tor-Project-servers-hacked-911128.html

Y bueno para los que desconoscan el proyecto tor:

Tor es un proyecto software que le ayuda a defenderse contra el análisis de tráfico, una forma de vigilancia de la red que amenaza la libertad personal y la privacidad, la confidencialidad en los negocios y relaciones, y la seguridad del estado. Tor le protege transmitiendo sus comunicaciones a través de una red distribuída de repetidores llevados por voluntarios de todo el mundo: evita que alguien que observa su conexión a Internet aprenda qué sitios visita, y evita que los sitios que visita aprendan su posición física. Tor funciona con muchas de sus aplicaciones existentes, incluyendo navegadores web, clientes de mensajería instantánea, acceso remoto, y otras aplicaciones basadas en el protocolo TCP.

Cientos de miles de personas de todo el mundo usan Tor para una gran variedad de razones: periodistas y bloggers, trabajadores por los derechos humanos, fuerzas del orden, soldados, corporaciones, ciudadanos de regímenes represivos, y ciudadanos ordinarios. Vea la página ¿Quién usa Tor? para ejemplos de usuarios Tor típicos. Vea la página de perspectiva para una explicación más detallada de lo que hace Tor, por qué esta diversidad de usuarios es importante, y cómo funciona Tor.

fuente: http://www.torproject.org/index.html.es

Malware Alert - Win32.Worm.Zimuse.A - El destructor de discos duros

Etiquetas: Noticias, Seguridad, VirusVirus, Rootkit y gusanos una formula con resultado Faltal!!!

BitDefender identifico hoy una nueva amenaza electronica (e-threat) que combina los mas poderosos mecanismos de destruccion y propagacion de los virus y de los gusanos (worm). Hasta el dia de hoy solo se han identificados dos variantes.

Llamado Win32.Worm.Zimuse.A, este especimen es extremadamente peligroso; A diferenencia de los gusanos que se conocen, este conducira a la perdida inevitable de datos al sobreescribir los primeros 50 KB del sector registro maestro de inicio (Boot), en una zona clave del disco duro.

Win32.Worm.Zimuse. Suele llegar a los usuarios disfrazado de una "aparente prueba de IQ". una vez executado, el gusano crea entre siete y once copias de si mismo (dependiendo de la variante) en areas criticas del sistema de windows.

A fin de asegurarse de su ejecucion en cada inicio de windows, el gusano inserta el siguiente clave en el registro de windows: [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]"Dump"="%programfiles%\Dump\Dump.exe", y tambien crea dos archivos (drivers), nombrandolos %system%\drivers\Mstart.sys y %system%\drivers\Mseu.sys. Desde la version 64-bits de Windows vista y Windows Seven donde en dichos sistemas requieren de una firma digital de los drivers, el gusano falla instalando sus drivers.

Desafortunadamente el usurio no se da cuenta de la infeccion, sino hasta pasado unos dias (40 dias para la variante A y 20 dias para la variante B)-, el usuario recibira un mensaje de error como el siguiente:

Despues del mensaje y reiniciar el equipo se presentara el tan temido momento fatal para la computadora, pues disco duro a sido dañado pues el sector de inicio del Boot ha sido finalmente alterado:

A fin de mantenerse seguro, BitDefender recomienda descargar, instalar y actualizar un completo antimalware suite con antivirus, antispam, antiphishing y firewall protection y sobre todo mantener una precaucion extra cuando abrimos archivos de procedencia dudosa y/o desconocida.

Y como desinstalo Worm.Zimuse.A?

2. Las personas o usuarios con restrincciones en Windows Xp, opriman el boton derecho del mouse sobre "zimuse-removal-tool.exe" y ejecutalo como "Administrator" para activar las credenciales de la cuenta de Administrador.

3. despues de que termine de desinfectar reinicias tu pc y listo!!!

Fuente: http://www.malwarecity.com/blog/malware-alert-win32wormzimusea-the-hard-disk-wrecker-736.html

15 images de Arte con el cafe.

Etiquetas: DiseñoArte con cafe

Estan de poca mauser estas fotos, me pregunto si son reales o alguien con mucha creacion y tiempo uso el photoshop.... veamos continuación 15 imágenes de este tipo de arte:

Más imágenes en | WebDesignLedger

Suscribirse a:

Entradas (Atom)

http://www.youtubecn.com/

http://www.youtubecn.com/ http://goojje.com/

http://goojje.com/